Как да хакнете база данни

Автор:

Judy Howell

Дата На Създаване:

26 Юли 2021

Дата На Актуализиране:

23 Юни 2024

Съдържание

- етапи

- Метод 1 Използвайте SQL инжекция

- Метод 2 Хакване на паролата на базата данни

- Метод 3 Използвайте вратички в базите данни

Най-добрият начин да се уверите, че вашата база данни е защитена от хакери е да мислите като хакер. Ако бяхте такъв, каква информация бихте искали да намерите? Как бихте ги намерили? Има много видове бази данни и различни начини за тяхното хакване, но повечето хакери ще се опитат да намерят паролата или да стартират програма, която използва слаба точка на базата данни. Ако се чувствате комфортно с SQL изявленията и имате рудиментарни познания за това как работят базите данни, може да успеете да хакнете такава.

етапи

Метод 1 Използвайте SQL инжекция

- Попитайте себе си дали базата данни е уязвима. За да използвате този метод, ще трябва да имате някои данъчни познания. Отворете страницата за вход в базата данни във вашия браузър и въведете (апостроф) в полето за потребителското име. Кликнете върху Senregistrer, Ако видите грешка, която гласи „SQL изключение: цитираният низ не е прекратен правилно“ или „невалиден символ“, базата данни е уязвима за инжектиране на SQL.

-

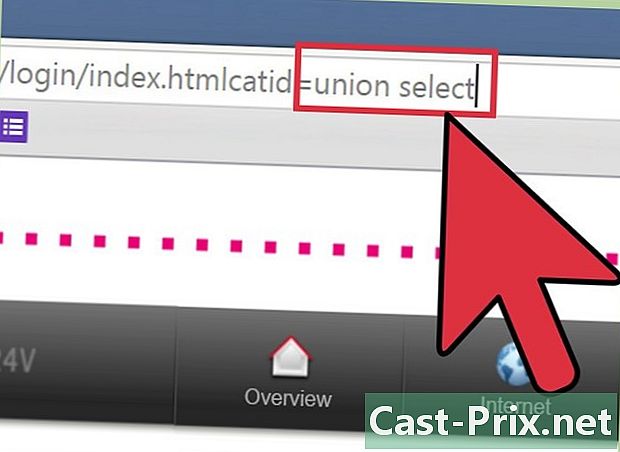

Намерете броя на колоните. Върнете се на страницата за вход (или на всеки URL адрес, който завършва в „id =“ или „catid =“) и кликнете върху адресната лента на браузъра. След URL адреса натиснете интервала и въведетеПОРЪЧАЙТЕ от 1, след това докоснете влизане, Променете 1 на 2 и натиснете отново влизане, Продължете да увеличавате този номер, докато не получите грешка. Броят на колоните е числото, което сте въвели преди този, който е причинил грешката. -

Намерете колоните, които приемат заявки. В края на URL адреса в адресната лента променетеCatID = 1илиID = 1и сложиCatID = -1илиID = -1, Натиснете интервала и въведетеUNION SELECT 1,2,3,4,5,6(ако има шест колони) Числата, които поставяте там, трябва да съвпадат с броя колони и всяка трябва да бъде отделена от останалите със запетая. преса влизане и ще видите номерата на всяка колона, които ще приемат заявката. -

Инжектирайте SQL оператори. Например, ако искате да знаете текущия потребител и ако искате да направите инжекцията във втората колона, трябва да изтриете всичко след „id = 1“ в URL адреса, преди да натиснете интервала. След това въведетеUNION SELECT 1, CONCAT (потребител ()), 3,4,5,6--, преса влизане и ще видите името на текущия потребител на екрана. Използвайте всяко SQL изявление за показване на информация, като например списъка с потребителски имена и пароли за хакване.

Метод 2 Хакване на паролата на базата данни

-

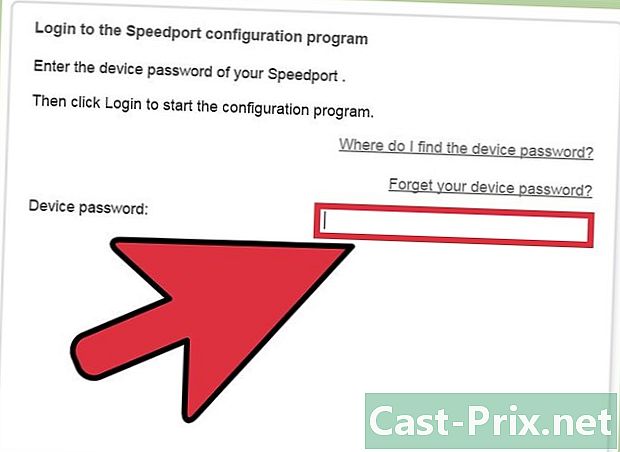

Опитайте да се свържете с корен. Някои бази данни нямат парола в основния корен, така че може да имате достъп до нея, като оставите полето за парола празно. Други имат пароли по подразбиране, които лесно можете да намерите, като търсите в подходящи форуми. -

Опитайте общи пароли. Ако администраторът е защитил базата данни с парола (което обикновено е така), опитайте комбинация от потребителско име и парола. Някои хакери публикуват онлайн списъци с пароли, които са пропукали с помощта на инструменти за проверка. Опитайте различни комбинации от потребителски имена и пароли.- Например https://github.com/danielmiessler/SecLists/tree/master/Passwords е разпознат сайт, където ще намерите списъци с пароли.

- Вероятно ще загубите известно време, опитвайки пароли в ръката си, но си струва да опитате, преди да излезете от тежката артилерия.

-

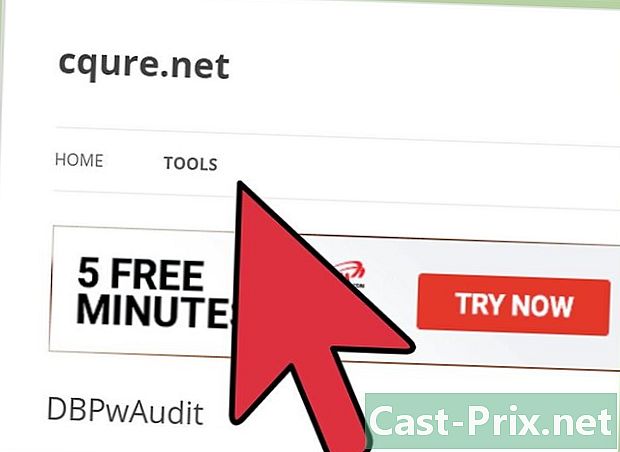

Използвайте инструмент за проверка на паролата. Можете да използвате много инструменти, за да опитате хиляди комбинации от думи в речник и букви, цифри или символи, за да пропуснете парола.- Някои инструменти като DBPwAudit (за Oracle, MySQL, MS-SQL и DB2) и Access Passview (за MS Access) са добре познати инструменти, които можете да използвате в повечето бази данни. Можете също да търсите в Google, за да намерите нови инструменти, специално създадени за базата данни, която ви интересува. Например, можете да търсите

инструмент за одит на парола oracle dbако хакнете база данни на Oracle - Ако имате акаунт на сървъра, който хоства базата данни, можете да стартирате софтуер за хакерство на пароли като Джон Изкормвача за да го намерите. Местоположението на хеш файла е различно в зависимост от базата данни.

- Изтегляйте софтуер само от сайтове, на които имате доверие. Проучете тези инструменти, преди да ги използвате.

- Някои инструменти като DBPwAudit (за Oracle, MySQL, MS-SQL и DB2) и Access Passview (за MS Access) са добре познати инструменти, които можете да използвате в повечето бази данни. Можете също да търсите в Google, за да намерите нови инструменти, специално създадени за базата данни, която ви интересува. Например, можете да търсите

Метод 3 Използвайте вратички в базите данни

-

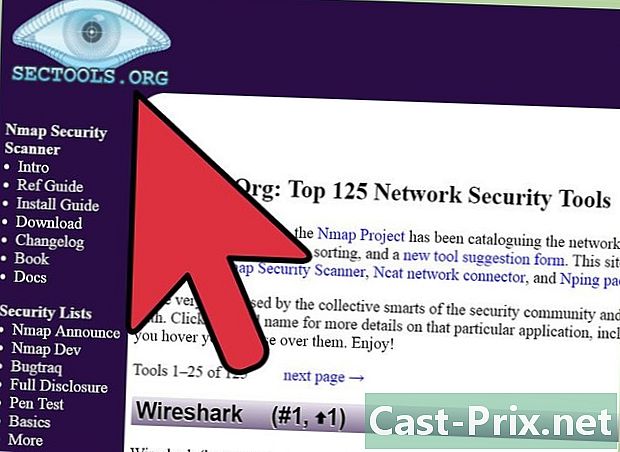

Намерете подходяща програма. Sectools.org е набор от инструменти за сигурност (включително тези, които ви интересуват сега), който съществува повече от десет години. Техните инструменти са разпознати и използвани от администраторите по целия свят за извършване на тестове за сигурност. Проверете тяхната операционна база данни (или намерете подобен сайт, на който имате доверие) за инструменти или файлове, които ще ви помогнат да намерите нарушения на сигурността в базите данни.- Можете също да опитате www.exploit-db.com. Отидете на техния уебсайт и кликнете върху връзката Търсене, след това направете търсене на типа база данни, която искате да хакнете (например Oracle). Въведете кода на captcha в съответното поле и направете търсене.

- Проучете програмите, които искате да използвате, за да знаете какво да правите в случай на проблем.

-

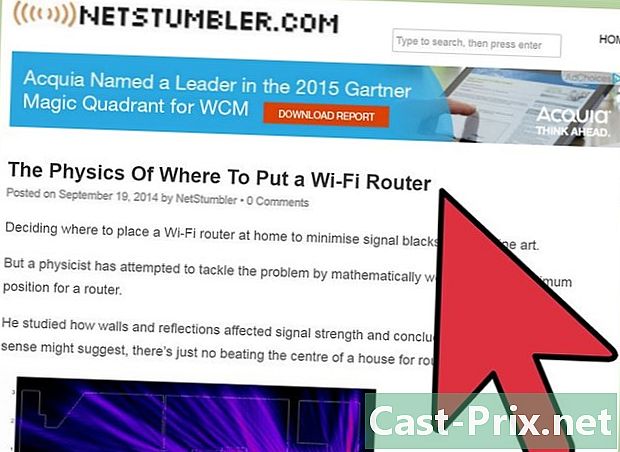

Намерете уязвима мрежа с Wardriving . Пътуването се състои в шофиране (или ходене или колоездене) в зона за сканиране на Wifi мрежи с инструмент (като NetStumbler или Kismet), за да намерите такава без защита. Технически това е напълно законно. Това, което не е законно, е да използвате мрежата, която сте намерили за незаконни цели. -

Използвайте тази мрежа за хакване. Ако искате да направите нещо, което всъщност не трябва да правите, ще бъде по-добре, ако го направите от мрежа, която не е ваша. Свържете се с отворена мрежа, която сте намерили чрез пазач и използвайте изтегления от вас хакерски софтуер.

- Винаги пазете чувствителни данни зад защитна стена.

- Не забравяйте да защитите безжичните си мрежи с парола, за да не можете да използвате вашата за хакване.

- Намерете други хакери и ги попитайте за съвети. Понякога най-добрите хакерски техники не се срещат в интернет форумите.

- Разберете закона и последиците от вашите действия във вашата страна.

- Никога не се опитвайте да получите незаконен достъп до машина от вашата собствена мрежа.

- Незаконно е да имате достъп до база данни, която не е ваша.